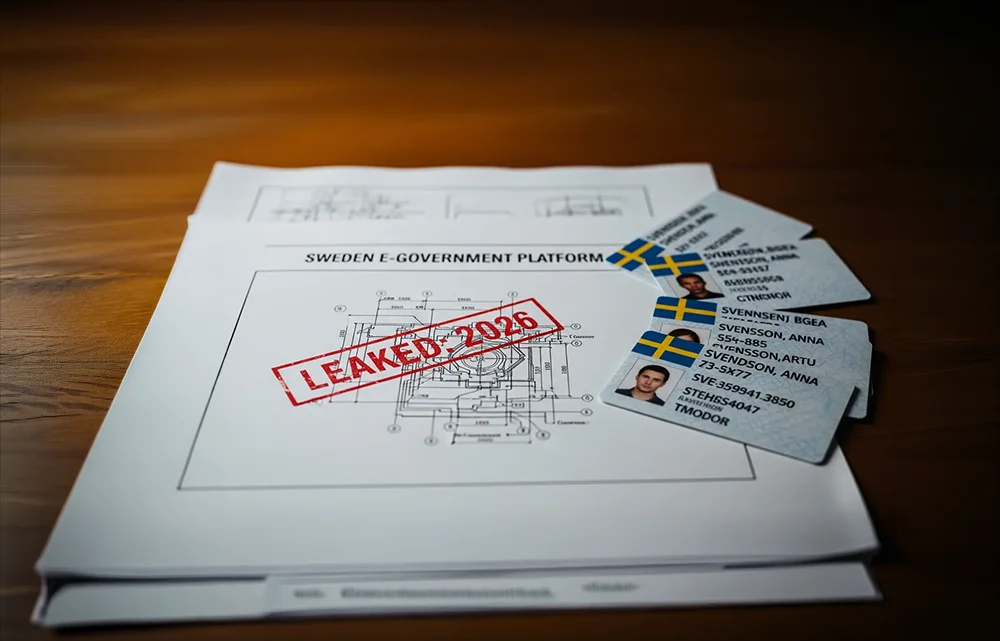

En hotaktör som kallar sig ByteToBreach hävdar att de har läckt den kompletta källkoden för Sveriges e-förvaltningsplattform, efter att påstått ha komprometterat CGI Sverige AB:s infrastruktur. Läckan innehåller fullständig källkod för kritiska myndighetstjänster, API-dokumentation, signeringssystem och inbäddade autentiseringsuppgifter som kan möjliggöra ytterligare angrepp mot Sveriges digitala förvaltningsekosystem.

ByteToBreach publicerade det läckta materialet den 12 mars på flera dark web-forum och fildelningsplattformar, enligt Threat Landscape och Dark Web Informer. CGI Sverige AB är det svenska dotterbolaget till CGI Group, ett globalt IT-tjänsteföretag som hanterar kritisk digital infrastruktur för svenska myndigheter. Aktören har gjort källkoden tillgänglig gratis medan medborgardatabaser och elektroniska signeringsdokument säljs separat.

Läckan exponerar Sveriges digitala förvaltningsarkitektur

Cirka 96% av Sveriges 10,7 miljoner invånare använde e-förvaltningstjänster 2025, enligt Eurostat.

Enligt en analys från International Cyber Digest uppges de läckta repositorierna härröra från en intern CGI GitLab-instans. Den exponerade koden inkluderar centrala förvaltningsplattformar som miljontals svenskar interagerar med dagligen: medborgarservicen Mina Engagemang, den elektroniska signaturportalen Signe och auktoriseringssystemet Företrädarregistret som styr juridisk representation för organisationer.

Läckan innehåller även databaslösenord, SMTP-autentiseringsuppgifter, keystore-filer och inbäddade Git-autentiseringsuppgifter — exakt den typ av autentiseringsmaterial som möjliggör lateral rörelse genom anslutna system. Svenska IT-säkerhetsexperten Anders Nilsson sa till SVT att ”källkod för flera program verkar finnas, och från vad jag kan se ser intrånget äkta ut.”

Den bedömningen är viktig eftersom exponering av källkod skapar vad säkerhetsforskare kallar en ”detaljerad färdplan för framtida angrepp.” Varje API-endpoint, autentiseringsmekanism och integrationspunkt är nu synlig för alla med tillgång till det läckta materialet.

ByteToBreach komprometterade Jenkins och flydde till Docker

ByteToBreach dokumenterade sin angreppsmetodik i läckreleasen och beskrev hur de uppnådde fullständig kompromiss av CGI Sveriges infrastruktur genom en Jenkins CI/CD-server. Angreppskedjan involverade att exploatera Jenkins-felkonfigurationer, fly från Docker-containern till värddatorn via Jenkins-användarens Docker-gruppmedlemskap, pivotera genom SSH-privata nycklar och extrahera autentiseringsuppgifter från Java heap dump-filer och köra OS-kommandon via SQL copy-to-program-pivoteringar.

Detta är samma aktör bakom Viking Line-intrånget som publicerades en dag tidigare, vilket tyder på en aktiv kampanj mot svensk infrastruktur via CGI:s managed services-fotavtryck. ByteToBreach avvisade uttryckligen den vanliga ”tredjepartsintrång”-inramningen och angav i sin release att ”denna kompromiss tillhör tydligt CGI:s infrastruktur.”

CGI angav i ett officiellt uttalande att ”Incidenten gäller två interna testservrar i Sverige. Servrarna används inte i produktion utan används för testning kopplad till en tjänst för ett begränsat antal kunder. I samband med incidenten har även ett system med en äldre version av källkoden för en applikation använts. Det finns för närvarande ingen indikation på någon påverkan på kunders produktionsmiljöer, produktionsdata eller operativa tjänster. Information om motsatsen är inte korrekt.”

Aktörens val att göra källkoden fritt tillgänglig medan medborgardata säljs separat indikerar att deras primära motivation kan vara att orsaka maximal störning av Sveriges digitala förvaltning snarare än rent ekonomisk vinning. Det strategiska valet gör intrånget farligare — källkod i det vilda möjliggör för andra hotaktörer att utveckla sina egna exploits.

Vad svenska organisationer måste göra nu

Alla svenska organisationer som integrerar med myndigheters e-tjänster bör omedelbart granska dessa API-anslutningar och rotera alla autentiseringsuppgifter som används i myndighetsnära system. Den läckta källkoden innehåller tillräckligt med arkitektoniska detaljer för att möjliggöra riktade angrepp mot organisationer som förlitar sig på dessa plattformar för autentisering eller datautbyte.

Elektroniska signeringsutdata bör behandlas med förhöjd granskning i väntan på en fullständig incidentbedömning av svenska myndigheter. Signe-portalens konfigurationer och signeringsarbetsflödesmallar finns bland det exponerade materialet, vilket potentiellt komprometterar integritetsverifieringsprocessen för elektroniskt signerade dokument.

Jenkins-administratörer över hela Sverige bör anta att deras CI/CD-pipelines är felkonfigurerade tills motsatsen bevisats. Angreppsmetodiken som ByteToBreach använde — Docker-gruppeskalering från Jenkins-användare — är en vanlig felkonfiguration som finns i många miljöer. Granska användarbehörigheter och containeråtkomstkontroller nu.

Referenser

- Sweden E-Government Source Code Leaked via CGI Sverige AB Breach – Threat Landscape

- Full Source Code of Sweden’s E-Government Platform Leaked From Compromised CGI Sverige Infrastructure – Dark Web Informer

- International Cyber Digest: Sweden E-Government Source Code Analysis

- Data: Swedish government IT system hacked – Sweden Herald

- Data Breach Statistics 2025-2026 – BitSight Technologies

- Sweden Investigates Suspected Hack of E-Government Platform

- Sweden probes reported leak of e-government platform source code

- CGI informs about incident related to internal test servers

This post is also available in:

mars 13, 2026

mars 13, 2026