Hackergruppen LAPSUS$ påstår sig ha stulit 3 GB intern data från läkemedelsjätten AstraZeneca, inklusive källkod, personalregister, molninfrastrukturkonfigurationer och åtkomstuppgifter. Hackarna har publicerat provdata på underjordiska forum och försöker sälja hela datasetet till högstbjudande.

AstraZeneca har inte bekräftat intrånget. Cybersecurity News rapporterar att företaget ”inte har kommenterat incidenten och inget officiellt uttalande har släppts per den 20 mars 2026.” Påståendena förblir overifierade, och Hackread noterar att ”attribuering på cyberbrottsforum är opålitlig.”

3GB provdata innehåller verkliga interna strukturer

Säkerhetsforskare som granskade provfilerna hittade anställdas namn, GitHub-användarnamn med ”Owner”-privilegier och information om 2FA-status. Datan inkluderar ett katalogträd som visar en rotmapp vid namn AZU_EXFIL innehållande vad som verkar vara ett supply chain-portalarkiv kallat ”als-sc-portal-internal.”

Proverna avslöjar strukturerade interna exporter som skulle möjliggöra privilegieeskaleringsangrepp om de är äkta. LAPSUS$ har tillhandahållit datan i .tar.gz-format tillsammans med skärmdumpar som bevis på åtkomst, enligt deras etablerade mönster från tidigare uppmärksammade intrång.

Angriparna använder den krypterade meddelandeappen Session för att förhandla om försäljning snarare än att offentligt dumpa datan, vilket signalerar en förskjutning mot direkt intäktsgenerering över offentlig utpressning.

LAPSUS$ har tidigare riktat in sig på teknikjättar, inte läkemedel

LAPSUS$ blev ökända 2022 för intrång i Microsoft, Nvidia, Samsung och andra teknikföretag genom social engineering-angrepp. Gruppen använde en rad taktiker, bland annat att ringa IT-helpdesks, utge sig för att vara anställda, SIM-byte, MFA-utmattningsattacker och att rikta sig mot tredjepartsleverantörer för att få obehörig åtkomst.

Deras inriktning på AstraZeneca representerar en uppenbar expansion bortom deras vanliga fokus på tekniksektorn. Läkemedelsindustrin har blivit ett alltmer attraktivt mål för cyberbrottslingar som vill stjäla immateriella rättigheter, även om LAPSUS$ historiskt har fokuserat på ryktbarhet snarare än ekonomisk vinning.

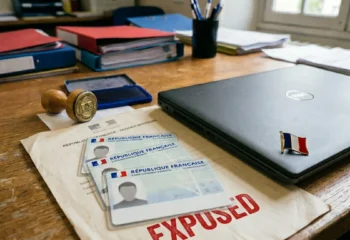

Tidpunkten är problematisk oavsett verifiering — AstraZeneca har en dokumenterad historia av misslyckanden med hantering av inloggningsuppgifter som exponerat patientdata.

AstraZenecas tidigare säkerhetsbrister

TechCrunch rapporterade i november 2022 att AstraZeneca ”skyllde på användarfel för att ha lämnat en lista med inloggningsuppgifter online i mer än ett år.” En utvecklare hade lämnat inloggningsuppgifter på GitHub som gav åtkomst till en Salesforce-testmiljö innehållande patientdata från rabattprogrammet AZ&ME.

Inloggningsuppgifterna var offentligt exponerade på GitHub under 2021 innan de upptäcktes av säkerhetsforskare. AstraZeneca kunde inte bekräfta om någon hade kommit åt datan eller vilken information som kunde ha läckts.

Den incidenten demonstrerar samma svaghet som LAPSUS$ typiskt utnyttjar: dålig hantering av inloggningsuppgifter och otillräckliga åtkomstkontroller som gör social engineering-angrepp mer effektiva.

Referenser

- Hackread: LAPSUS$ påstår sig ha genomfört dataintrång hos AstraZeneca

- Cybersecurity News: AstraZeneca-dataintrång – LAPSUS$-gruppen påstår sig ha åtkomst

- TechCrunch: AstraZenecas lösenordsläckage exponerade patientdata

- Cybersecurity lessons from the 2022 LAPSUS$ breaches

This post is also available in:

mars 23, 2026

mars 23, 2026